Qu’est-ce que l’EDI ?

EDI est l’acronyme de « Electronic Data Interchange » traduit en français par « Echange de Données Informatisé ». L’EDI consiste à échanger…

D’où vient la dette technique ?

La dette technique a plusieurs causes, selon une étude d’IDG pour Appian : quelles sont les cinq principales ? Les décisions IT sont…

Trophées, oscars et awards pour les DSI : comment réagissent les équipes ?

Les cérémonies visant à récompenser des DSI se déroulement régulièrement. A chaque fois, il s’agit de couronner le manager le plus talentueux, de…

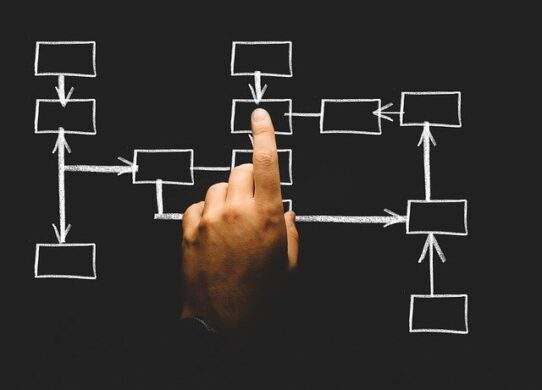

Les douze travaux d’Hercule du DSI

Parmi leurs bonnes résolutions pour l’année prochaine, les DSI pourraient intégrer, dans leur agenda et leur roadmap managériale, douze chantiers majeurs, inspirés des…

Qu’est-ce qu’un megaoctet ?

Un megaoctet (Mo) correspond à 1,000,000 d’octets, un gigaoctet (Go) correspond à 1,000,000,000 d’octets et un téraoctet (To) à 1,000,000,000,000 d’octets. Un système…

Quand c’est trop beau pour être vrai

«Si c’est trop beau pour être vrai, ça l’est très probablement ». Cette citation, issue des lois de Murphy, que ne renieraient ni…

Comment sécuriser les API

La multiplication des API, vecteurs privilégiés de l’ouverture des systèmes d’information et d’accélération de la transformation numérique, contribue à exposer les données à…

Management : une question de style

Y aurait-il un décalage significatif entre, d’un côté, le nombre d’ouvrages sur les méthodes modernes de management et, d’un autre côté, la réalité…

Cyberattaques : les cinq axes stratégiques pour se protéger

Selon une étude d’Accenture, alors que le nombre moyen de cyberattaques ciblées par entreprise a plus que doublé cette année (232 en 2018…